quinta-feira, outubro 15, 2009

segunda-feira, outubro 12, 2009

Vídeos sobre SELinux da Linux Plumbers Conference 2009

segunda-feira, outubro 05, 2009

AppSec Brasil 2009 - Chamada para participação

Conferência Internacional de Segurança de Aplicações, organizada e promovida pela comunidade TI-controle e pelo Centro de Informática da Câmara dos Deputados, em parceria com o OWASP, Capítulo Brasil, e com apoio da Universidade de Brasília (UnB).

O Centro de Informática da Câmara dos Deputados e a Comunidade TI-Controle convidam a todos a participarem da Conferência Internacional de Segurança de Aplicações (AppSec Brasil 2009), que ocorrerá na Câmara dos Deputados (Brasília, DF) de 27 a 30 de outubro de 2009.

Haverão mini-cursos nos dias 27 e 28 de outubro, seguidos de sessões plenárias de trilha única nos dias 29 e 30 de outubro de 2009.

Keynotes

Dr. Gary McGraw, CTO da Cigital

O Modelo de Maturidade Building Security In (BSIMM)

Jason Li, Aspect Security

Ágil e Seguro: É possível fazer os dois?

Dinis Cruz, OWASP Board

Apresentação do Projeto OWASP

Kuai Hinojosa, NY University e OWASP

Implementando Aplicações Web Seguras Usando Recursos do OWASP

Palestras

A Conferência contará com palestras técnicas que tratarão diversos aspectos de Segurança de Aplicações. Os temas incluem:

* Segurança de aplicações web

* Otimização de gastos com segurança

* SQL Ownage

* ferramentas.

Mini-cursos

A Conferência contará também com 5 mini-cursos:

* Gestão de Riscos de Segurança Aplicada a Web Services

* Segurança Web: Técnicas para Programação Segura de Aplicações

* Segurança Computacional no Desenvolvimento de Web Services

* Tecnologias de Segurança em Web Services

* Hands on Web Application Testing using the OWASP Testing Guide.

Local

A Conferência ocorrerá na Câmara dos Deputados, em Brasília. As plenárias serão no auditório Nereu Ramos, no Anexo II e os mini-cursos serão no Centro de Formação, Treinamento e Aperfeiçoamento.

Inscrições

A participação na Conferência será gratuita, mas, devido à limitação de lugares, será necessário inscrever-se previamente.

As inscrições estarão abertas a partir do dia 29/10/2009 na URL: http://www.camara.gov.br/appsecbrasil2009

Informações

Para maiores informações, favor consultar os sites abaixo ou enviar email para appsec.brasil@camara.gov.br

Inscrições e informações sobre a conferência: http://www.camara.gov.br/appsecbrasil2009

Comunidade TI-Controle: http://www.ticontrole.gov.br

Câmara dos Deputados: http://www.camara.gov.br

quarta-feira, setembro 30, 2009

Atualizando seu servidor Dell

Fazer update de firmwares e drivers resolvem muitas dores de cabeça para administradores que tem problemas intermitentes em seus servidores, como por exemplo: uma placa de rede que falha de vez em quando, HDs que perdem o sincronismo de uma Raid e você precisa reconstruí-la frequentemente, servidor "congelando", etc.

O ideal é que todos essas atualizações sejam feitas durante o processo de instalação de um servidor. Não basta apenas atualizar o sistema operacional, atualizar firmwares e bios também é um passo importante na busca da estabilidade.

Para servidores da marca Dell, por exemplo, é possível fazer update das firmwares através dos seguintes passos:

- Baixar o DVD das últimas atualizações no site do fabricante. Para os servidores modelo PowerEdge 2950 ou R710, o link é esse.

- Note que o dvd de atualizações da Dell é dividido em duas partes: OM_6.1.0_SUU_A01.iso.001 e OM_6.1.0_SUU_A01.iso.002. Após baixar os dois arquivos, você deve concatená-los para formar um só, com o comando: cat OM_6.1.0_SUU_A01.iso.001 OM_6.1.0_SUU_A01.iso.002 > OM_6.1.0_SUU_A01.iso

- Se você ainda não tiver um sistema operacional instalado no servidor, deve bootar pelo DVD da Dell: Dell Systems Management Tools and Documentation. Ele auxilia na atualização e instalação do sistema operacional.

- Caso já possua um sistema operacional instalado, e se ele for um Red Hat Linux, não é necessário queimar a ISO num DVD, basta copiar a ISO para o servidor e montá-la com o comando (como root):

mount -o loop OM_6.1.0_SUU_A01.iso /root/iso

OBS: o ponto de montagem acima é um diretório /root/iso criando anteriormente. Criar em /mnt ou /media ou em algum diretório com caracteres especiais pode causar problemas para o dvd de atualizações da Dell.

- Após montado o DVD, para realizar as atualizações basta dar o comando no prompt:

/root/iso/suu -u

O software irá verificar todas as atualizações disponíveis e irá aplicá-las. Você deve desabilitar temporariamente o selinux para realizar as atualizações (setenforce 0 ).

Um problema bem frequente quanto a drivers é referente a placa de rede onboard desses servidores, que normalmente é um modelo Gigabit da Broadcom. Recomendo sempre baixar e instalar a última versão do driver dessa placa de rede do site do fabricante.

domingo, setembro 20, 2009

Python para Administradores Linux

sexta-feira, agosto 28, 2009

TcheLinux e Livraria Cultura: Google Android

Maiores informações em http://www.tchelinux.org/2009/cultura

Aqui: a chamada oficial

segunda-feira, agosto 10, 2009

Vídeo - Tchelinux 2009 - Caxias do Sul - Entendendo o SELinux - Security Enhanced Linux

Palestra: Entendendo o SELinux - Security Enhanced Linux

Palestrante: Jerônimo Zucco

Data: 13/06/2009

Tchelinux 2009 - Caxias do Sul - FTEC: Entendendo o SELinux - Security Enhanced Linux from Douglas Schilling Landgraf on Vimeo.

Apresentação: https://sites.google.com/site/zuccoweblog/EntendendooSELinux-SecurityEnhancedLinux.pdf

terça-feira, julho 21, 2009

Anúncio oficial da PythonBrasil[5]

Começou a contagem regressiva para a PythonBrasil[5]! De 10 a 12 de Setembro a comunidade Python, empresas relacionadas e interessados em geral se reúnem em Caxias do Sul para a quinta edição do Encontro Brasileiro da Comunidade Python. Ajude a divulgar colocando um banner no seu site e aproveite para fazer sua inscrição ou enviar uma proposta de trabalho!

Python é uma linguagem de programação dinâmica de altíssimo nível, utilizada em larga escala por empresas como Google, Dreamworks e Industrial Light & Magic. No Brasil, é utilizada pela Locaweb e Globo.com, além do SERPRO, entre outros.

A PythonBrasil é realizada desde 2005 e já foi sediada em Campinas, Brasília, Joinville e Rio de Janeiro, contando com participantes de todo o Brasil, além de palestrantes e convidados de renome nacional e internacional.

O novo site está no ar

O novo site para a PythonBrasil[5] está no ar, agora com um novo domínio: http://www.pythonbrasil.org.br! Confira todos os detalhes sobre a quinta edição do Encontro

Brasileiro da Comunidade Python, que acontecerá em Caxias do Sul, de 10 a 12 de Setembro

de 2009.

Palestrantes confirmados

Já estão confirmados os nomes dos palestrantes internacionais convidados para a PythonBrasil[5]:

- Jacob Kaplan-Moss, co-fundador do Django, um dos mais bem sucedidos frameworks para desenvolvimento web da atualidade;

- Colin Winter, engenheiro do Google e um dos líderes do projeto de otimização do desempenho do Python 2.6, chamado Unladen Swallow.

Ambos confirmaram presença e ministrarão palestras dentro de suas especialidades. No cenário nacional, os destaques vão para Gustavo Niemeyer, da Canonical, desenvolvedor de projetos como o Smart e o Storm e um dos poucos core developers brasileiros do Python, e Rodrigo Bamboo de Oliveira, criador da linguagem Boo.

Sites amigos

Repetindo o que vem dando certo desde a PythonBrasil[3], este ano também estamos realizando a campanha de Sites Amigos.

Divulgue a PythonBrasil[5] em seu site, blog ou portal e faça parte do

sucesso do evento anual da comunidade Python brasileira. Temos alguns modelos diferentes de banners disponíveis para download.

Inscrições

Faça já a sua inscrição no evento! O pagamento pode

ser realizado por boleto, cartão de crédito ou transferência bancária. Quanto mais cedo você fizer a sua inscrição, maior o seu desconto!

Chamada de Trabalhos

A chamada de trabalhos se encerrará no dia 26 de Julho. Envie a sua proposta agora. Não deixe para a última hora!

Patrocínios

Existem diversas formas de patrocinar o evento. Aproveite esta excelente oportunidade, marque sua presença e exponha sua empresa para um público de alto nível!

quarta-feira, julho 15, 2009

Instalando o VMWare em Linux com kernel 2.6.29

root@localhost sysconfig# vmware

Logging to /tmp/vmware-root/setup-25206.log

modinfo: could not find module vmmon

modinfo: could not find module vmnet

modinfo: could not find module vmblock

modinfo: could not find module vmci

modinfo: could not find module vsock

modinfo: could not find module vmmon

modinfo: could not find module vmnet

modinfo: could not find module vmblock

modinfo: could not find module vmci

modinfo: could not find module vsock

modinfo: could not find module vmmon

modinfo: could not find module vmnet

modinfo: could not find module vmblock

modinfo: could not find module vmci

modinfo: could not find module vsock

modinfo: could not find module vmmon

modinfo: could not find module vmnet

modinfo: could not find module vmblock

modinfo: could not find module vmci

modinfo: could not find module vsock

modinfo: could not find module vmmon

modinfo: could not find module vmnet

modinfo: could not find module vmblock

modinfo: could not find module vmci

modinfo: could not find module vsock

modinfo: could not find module vmmon

modinfo: could not find module vmnet

modinfo: could not find module vmblock

modinfo: could not find module vmci

modinfo: could not find module vsock

Stopping VMware services:

Virtual machine communication interface OK

Virtual machine monitor OK

Blocking file system OK

Using 2.6.x kernel build system.

make: Entering directory `/tmp/vmware-root/modules/vmmon-only'

make -C /lib/modules/2.6.29.5-191.fc11.i586/build/include/.. SUBDIRS=$PWD SRCROOT=$PWD/. modules

make[1]: Entering directory `/usr/src/kernels/2.6.29.5-191.fc11.i586'

CC [M] /tmp/vmware-root/modules/vmmon-only/linux/driver.o

In file included from /tmp/vmware-root/modules/vmmon-only/linux/driver.c:32:

/tmp/vmware-root/modules/vmmon-only/./include/compat_wait.h:78: error: conflicting types for ‘poll_initwait’

include/linux/poll.h:67: error: previous declaration of ‘poll_initwait’ was here

/tmp/vmware-root/modules/vmmon-only/linux/driver.c: In function ‘LinuxDriverSyncCallOnEachCPU’:

/tmp/vmware-root/modules/vmmon-only/linux/driver.c:1423: error: too many arguments to function ‘smp_call_function’

/tmp/vmware-root/modules/vmmon-only/linux/driver.c: In function ‘LinuxDriver_Ioctl’:

/tmp/vmware-root/modules/vmmon-only/linux/driver.c:1987: error: ‘struct task_struct’ has no member named ‘euid’

/tmp/vmware-root/modules/vmmon-only/linux/driver.c:1987: error: ‘struct task_struct’ has no member named ‘uid’

/tmp/vmware-root/modules/vmmon-only/linux/driver.c:1988: error: ‘struct task_struct’ has no member named ‘fsuid’

/tmp/vmware-root/modules/vmmon-only/linux/driver.c:1988: error: ‘struct task_struct’ has no member named ‘uid’

/tmp/vmware-root/modules/vmmon-only/linux/driver.c:1989: error: ‘struct task_struct’ has no member named ‘egid’

/tmp/vmware-root/modules/vmmon-only/linux/driver.c:1989: error: ‘struct task_struct’ has no member named ‘gid’

/tmp/vmware-root/modules/vmmon-only/linux/driver.c:1990: error: ‘struct task_struct’ has no member named ‘fsgid’

/tmp/vmware-root/modules/vmmon-only/linux/driver.c:1990: error: ‘struct task_struct’ has no member named ‘gid’

/tmp/vmware-root/modules/vmmon-only/linux/driver.c:2007: error: too many arguments to function ‘smp_call_function’

make[2]: *** [/tmp/vmware-root/modules/vmmon-only/linux/driver.o] Error 1

make[1]: *** _module_/tmp/vmware-root/modules/vmmon-only Error 2

make[1]: Leaving directory `/usr/src/kernels/2.6.29.5-191.fc11.i586'

make: *** http://vmmon.ko Error 2

make: Leaving directory `/tmp/vmware-root/modules/vmmon-only'

Conforme instruções de http://communities.vmware.com/thread/203231:

Baixe os arquivos vmware-6.5.2-modules-2.6.29-fix.sh e vmware-6.5.2-modules-2.6.29-fix.patch em um diretório temporário e depois execute:

bash ./vmware-6.5.2-modules-2.6.29-fix.sh

Testado em um Fedora 11 32 bits com o vmware player VMware-Player-2.5.2-156735.

segunda-feira, julho 13, 2009

sábado, junho 27, 2009

sexta-feira, junho 26, 2009

No FISL

... ao lado de Daniel Bernstein, ou simplesmente DJB:

Isso pra mim já valeu todo o FISL :-)

segunda-feira, junho 01, 2009

terça-feira, maio 26, 2009

Habilitando Som e USB no VMware

- Como vmware usa OSS, instalar o pacote alsa-oss:

# yum install alsa-oss

- Habilitar o som e o USB no arquivo de configuração da máquina virtual (*.vmx):

# adicione as seguintes linhas:

sound.present = "TRUE"

sound.virtualDev = "es1371"

usb.present = "TRUE"

usb.generic.autoconnect = "TRUE"

Depois é só iniciar a máquina virtual e deixar o windows detectar os dispositivos. Não esqueça de instalar o vmware tools na máquina virtual.

segunda-feira, maio 25, 2009

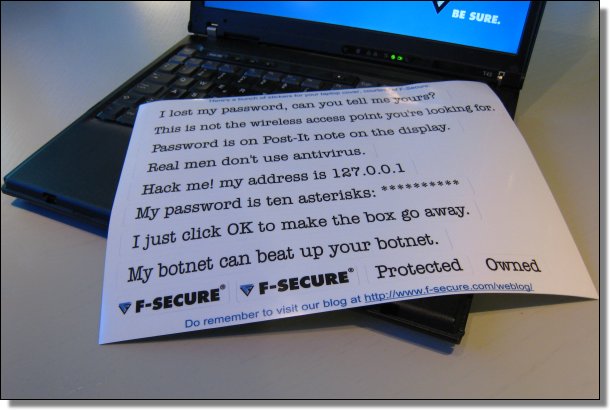

YSTS 3 - Grade, Concurso e Treinamentos

Você já pediu um convite para o YSTS 3 com nossos patrocinadores e ninguem te atendeu ?

Você pensou em comprar com cartão mas o crédito está estourado ?

Você quer muito ir nessa conferência mas não sabe como ?

Seus problemas acabaram !

Escreva uma frase que será estampada na camiseta oficial do evento e envie para camiseta30@ysts.org até quarta, 27/05/2009.

A melhor frase ganha, inteiramente grátis, um passaporte (pessoal e intransferível) para a conferencia de segurança mais badalada do Brasil, que ocorrerá em um Bar na cidade de Sao Paulo durante o dia 22 de junho de 2009.Além disso, receberá um convite para festa VIP que ocorre no dia 23 de junho em outro bar (beba com moderação nos dois dias, hehehe).

As frases devem ter temas "geek",de preferencia em portugues. Seguem alguns exemplos:

"There's no place like 127.0.0.1"

"Bow before me, for I am root."

"No, I will not fix your computer"

Envie logo a sua frase. Aceitaremos submissões até esta quarta, 27 de maio.

2) TREINAMENTOS:

Não perca, esse ano teremos 4 treinamentos. Garanta logo a sua vaga acessando o link "inscrições" em www.ysts.org:

Introdução a Engenharia Reversa, com Luis Miras, pesquisador de segurança independente e co-autor do livro "Reverse Engineering Code with IDA Pro" (Syngress/2008).

Dismistificando Segurança em Wireless, com Luiz Eduardo e Nelson Murilo.

Aprenda, com histórias da vida real, não só quebrar, mas como montar uma rede robusta.

Internet Hacking Techniques, com Felipe Balestra (parceria Conviso)

Web Hacking Techniques, com Wagner Elias (parceria Conviso)

3) GRADE:

Veja em www.ysts.org a agenda oficial do evento, que contará com as palestras a seguir, muitas delas inéditas e programadas para serem apresentadas também nas conferencias Defcon e Blackhat USA. Você vê antes, aqui no Brasil e com tradução simultânea.:

Policy - The Biscuit Game of Infosec, Jim O'Gorman

Behind the Curtain ? the Microsoft Security Response Process explained, Mike Reavey: Director, MSRC

w3af - A framework to own the web, Andrés Riancho

Profiling Modern Hybrids & Threats , Derek Manky

Attacking Mobile Phone Messaging, Luis Miras e Zane Lackey

Hackeando do banheiro, Bruno Gonçalves de Oliveira

RIA Risks (Rich Internet Applications), Kevin Stadmeyer e Jon Rose

Reverse engineering and auditing extensible Microsoft subsystems and subsequent 3rd party implementations, Aaron Portnoy, DVLabs

Como Transformar uma Abotoadura em um Boné (Porque os gestores devem olhar de perto os controles técnicos de segurança), Eduardo V. C. Neves

Segurança e técnicas de intrusão em ambiente Oracle, Wendel Guglielmetti Henrique

Grato e nos vemos lá !

Willian Caprino, Nelson Murilo e Luiz Eduardo

www.ysts.org

www.naopod.com.br

sexta-feira, maio 08, 2009

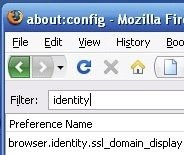

Segurança mais visível no Firefox para sites https

Para que sites seguros com HTTPS exponham os certificados de forma mais visível, conforme figura abaixo, basta configurar a variável browser.identity.ssl_domain_display para o valor "1". Isso é feito no about:config do Firefox:

Veja a diferença no campo da URL quando você acessar sites com https depois de modificar essa configuração:

Fonte: The right way to handle encryption with Firefox 3

terça-feira, abril 21, 2009

IRPF 2009 e ReceitaNet Java no Fedora 10

$ ./ReceitanetJava2009.01_setup_linux.bin

Assistente InstallShield

Inicializando Assistente InstallShield…

Procurando Java(tm) Virtual Machine…

…………………………The wizard cannot continue because of the following error: could not load wizard specified in /wizard.inf (104)

Só para variar, deve ser feito uma gambiarra para conseguir instalar o ReceitaNet:

./ReceitanetJava2009.01_setup_linux.bin -is:javahome /usr/java/jre1.6.0_07

Quando será que a Receita vai se convencer que a declaração deve ser via web, para evitar esse tipo de problema ?

Update: Encontrei diversos relatos na internet de pessoas que não conseguiram imprimir o recibo de envio. E isso independente de sistema operacional, seja Windows ou Linux. Isso aconteceu comigo também, para conseguir imprimir o recibo, é preciso manualmente copiar a declaração da pasta gravadas para a pasta transmitidas.

Esse software da Receita é um LIXO !

domingo, abril 19, 2009

Código Aberto é mais seguro

1883? Você está maluco, Zucco ?

Calma !

Na verdade em 1883, Auguste Kerckhoffs criou em seu artigo intitulado "La Cryptographie Militaire" uma máxima chamada de "Princípio de Kerckhoffs": "Um sistema de criptografia deve ser seguro mesmo que tudo sobre o sistema, exceto a chave criptográfica, seja de conhecimento público."

Apesar de o artigo tratar especificamente sobre criptografia, o princípio também pode ser aplicado em aplicativos com outras funções, já que o conhecimento do algoritmo e seu funcionamento produz código mais seguro e eficiente, segundo esse mesmo princípio. Eric Raymond também fez essa analogia do princípio de Kerckhoffs com a segurança de aplicações com código aberto.

E pensar que tem pessoas que duvidam disso desde 1883 até hoje... Segurança por obscuridade não é garantia de segurança.

sábado, abril 18, 2009

Ouro de Tolo

Ouro de Tolo

Raul Seixas

Composição: Raul Seixas

Eu devia estar contente

Porque eu tenho um emprego

Sou um dito cidadão respeitável

E ganho quatro mil cruzeiros

Por mês...

Eu devia agradecer ao Senhor

Por ter tido sucesso

Na vida como artista

Eu devia estar feliz

Porque consegui comprar

Um Corcel 73...

Eu devia estar alegre

E satisfeito

Por morar em Ipanema

Depois de ter passado

Fome por dois anos

Aqui na Cidade Maravilhosa...

Ah!

Eu devia estar sorrindo

E orgulhoso

Por ter finalmente vencido na vida

Mas eu acho isso uma grande piada

E um tanto quanto perigosa...

Eu devia estar contente

Por ter conseguido

Tudo o que eu quis

Mas confesso abestalhado

Que eu estou decepcionado...

Porque foi tão fácil conseguir

E agora eu me pergunto "e daí?"

Eu tenho uma porção

De coisas grandes prá conquistar

E eu não posso ficar aí parado...

Eu devia estar feliz pelo Senhor

Ter me concedido o domingo

Prá ir com a família

No Jardim Zoológico

Dar pipoca aos macacos...

Ah!

Mas que sujeito chato sou eu

Que não acha nada engraçado

Macaco, praia, carro

Jornal, tobogã

Eu acho tudo isso um saco...

É você olhar no espelho

Se sentir

Um grandessíssimo idiota

Saber que é humano

Ridículo, limitado

Que só usa dez por cento

De sua cabeça animal...

E você ainda acredita

Que é um doutor

Padre ou policial

Que está contribuindo

Com sua parte

Para o nosso belo

Quadro social...

Eu que não me sento

No trono de um apartamento

Com a boca escancarada

Cheia de dentes

Esperando a morte chegar...

Porque longe das cercas

Embandeiradas

Que separam quintais

No cume calmo

Do meu olho que vê

Assenta a sombra sonora

De um disco voador...

Ah!

Eu que não me sento

No trono de um apartamento

Com a boca escancarada

Cheia de dentes

Esperando a morte chegar...

Porque longe das cercas

Embandeiradas

Que separam quintais

No cume calmo

Do meu olho que vê

Assenta a sombra sonora

De um disco voador...

sábado, abril 11, 2009

Linux: Fedora 10 - Webcam Microdia SN9C201 0c45:624f

Até pouco tempo atrás, só existia um driver proprietário, mas resolvi procurar mais um pouco. Acabei encontrando esse post, e adaptei o mesmo para funcionar com o Skype e Fedora 10.

Dados sobre a câmera:

# lsusb:

Bus 001 Device 002: ID 0c45:624f Microdia PC Camera (SN9C201 + OV9650)

# dmesg:

usb 1-4: new high speed USB device using ehci_hcd and address 2

usb 1-4: configuration #1 chosen from 1 choice

usb 1-4: New USB device found, idVendor=0c45, idProduct=624f

usb 1-4: New USB device strings: Mfr=0, Product=1, SerialNumber=0

usb 1-4: Product: USB20 Camera

Instruções para instalação:

1 - Instalar pacotes Pacotes requeridos:

# yum install libv4l kernel-headers ctags git

2 - Baixar o código fonte do driver:

# git clone http://repo.or.cz/r/microdia.git

3 - Compilar e instalar o módulo da câmera:

# cd microdia

# make

# strip -g sn9c20x.ko

# cp sn9c20x.ko /lib/modules/`uname -r`/kernel/drivers/media/video/usbvideo/

# depmod -a

Testando o funcionamento da câmera:

# modprobe videodev

# modprobe compat-ioctl32 (somente se você usar Linux 64 bits)

# make insmod

$ LD_PRELOAD=/usr/lib/libv4l/v4l2convert.so mplayer tv:// -tv \

driver=v4l2:width=640:height=480:fps=25:device=/dev/video0 -vo xv

Integrando com o Skype:

Crie um novo executável:

shell> sudo vi /usr/local/bin/webcamSkype

Adicione as 2 linhas abaixo:

#!/bin/bash

LD_PRELOAD=/usr/lib/libv4l/v4l2convert.so skype

Configurando permissões:

# chmod 755 /usr/local/bin/webcamSkype

Agora você pode carregar o webcamSkype de um terminal ou crie um atalho no seu desktop.

Ex: shell> webcamSkype

Agradeço ao desenvolvedor do driver, e ao grupo de suporte de cãmeras microdia para Linux.

Update: Não teve jeito de fazer funcionar o microfone usando o PulseAudio. A alternativa é configurar no skype para o dispositivo de entrada ser direto, conforme figura abaixo:

Não esqueça também de tirar seu microfone do "mudo" no mixer (você pode fazer isso através do gnome-volume-control ou do kmix).

segunda-feira, março 23, 2009

YSTS 3.0 - CFP

A terceira edicao ocorrera em Sao Paulo, em 22 de Junho de 2009

INTRODUCAO

O YSTS e' um evento unico, de alto nivel, com foco na comunidade de seguranca da informacao brasilera, com participacao de palestrantes nacionais e internacionais.

Buscando combinar apresentacoes de alta qualidade, cobrindo os mais diversos topicos relacionados com seguranca da informacao, do nivel mais tecnico ao gerencial.

O objetivo e' permitir que a audiencia compreenda a abrangencia do mundo da seguranca da informacao, que exige entendimento das particularidades dos varios segmentos deste mercado.

Este e' um evento apenas para convidados. Assim sendo, submeter uma palestra e', certamente, um excelente modo de garantir a participacao no evento.

Devido ao sucesso das edicao anteriores, nos mantivemos o mesmo formato:

- - Ambiente confortavel e descontraido

- - O local do YSTS 3.0 sera informado apenas aos convidados

- - Como nas edicoes anteriores, o local secreto sera um bar fechado ou club

- - E sim havera comida e bebida

TOPICOS

Os focos de interesse, para o YSTS 3.0, sao:

* Sistemas Operacionais

* Topicos relacionados com carreira e gestao

* Dispositivos moveis/Sistemas embarcados

* Auditoria e controle

* Web e coisas 2.0

* Politicas para seguranca da informacao

* Telecomunicacao/Redes/Radio frequencias

* Respostas a incidentes e politicas (uteis) relacionadas

* Guerra cibernetica

* Malware/ BotNets

* Concientizacao de usuarios/Problemas em redes sociais

* Programacao segura

* Espacos e comunidades hacker

* Fuzzing

* Seguranca fisica

* Virtualizacao

* Criptografia/Ofuscacao

* Infraestrutura e sistemas criticos

* CAPTCHAS inviolaveis

* E qualquer outro topico relacionado com seguranca que voce imagine

relevante para a conferencia

Nos gostamos de palestras curtas, 30 minutos costuma ser suficiente para passar o recado, se voce achar que necessita de mais tempo, faca essa observacao na sua submissao.

REGALIAS AOS PALESTRANTES

* Auxilio para despesas de viagem e hospedagem, para palestrantes fora de Sao Paulo,

no valor de R$ 700,00 (Setecentos reais).

* Cafe da manha, almoco e jantar, durante a conferencia

* Festa pos-conferencia

* Auditoria de produto em pizzarias/churrascarias tradicionais

SUBMISSAO

Cada submissao deve incluir as segintes informacoes:

* Nome, titulo, endereco, email e telefone/numero de contato

* resumo biografico e qualificacoes

* Experiencia em apresentacoes

* Sumario e abstrato da sua apresentacao

* Se ja tiver produzido algum material envie tambem (ppt, pdf, etc.)

* Requisitos tecnicos (alem do projetor)

* Outras publicacoes ou conferencia onde este materia foi ou sera publicado/submetido

Nos aceitamos submissoes e apresentacoes em Ingles, Portugues e Espanhol

DATAS IMPORTANTES

Data final para submissoes - 10 de Maio de 2009

Notificacao dos autores aceitos - 20 de Maio de 2009

Envio do material para apresentacoes aceitas - 15 Junho 2009

Por favor envie sua submissao para cfp/at/ysts.org

CONTATO

Informacoes gerais: b0ard/at/ysts.org

Patrocinio: sponsors/at/ysts.org

Esperamos voce!

I Sh0t the Sheriff - 63 edições no ar: http://naopod.com.br

segunda-feira, março 16, 2009

sexta-feira, março 13, 2009

ncdu » NCurses Disk Usage

Source: http://dev.yorhel.nl/ncdu

quarta-feira, março 11, 2009

Blacklist OSSEC

#!/bin/bash

LOG="/var/ossec/logs/active-responses.log"

cat ${LOG} | awk -F \ '{ print $10 }' | sort | tr A-Z a-z | uniq -c | sort -gr

blacklist_ossec.sh

O resultado pode ser integrado com regras de firewall facilmente. O fato dos IPs de origens dos ataques se repetirem não é mera coincidência. :-)

segunda-feira, março 09, 2009

Nerdices na areia

Nas últimas férias, li o livro Rebel Code: Linux and the Open Source Revolution, de Glyn Moody.

Leitura recomendada para todos os amantes do software livre. Conta diversas histórias sobre como surgiram vários softwares de código aberto (entre eles: Linux, X, Mosaic, Gnome, KDE, Apache, Sendmail), o próprio movimento GNU, distribuições Linux, etc.

Algumas curiosidades que estão no livro:

- Andrew Tanenbaum: quem estudou (ou estuda) computação, sabe quem é ele. Além de seus livros, eu conhecia também a sua histórica flamewar com Linus Torvalds, na lista de discussão do Minix. Mas você sabia que antes disso tudo, Richard Stallman também trocou farpas com Tanenbaum? Tudo porque no início do projeto GNU, Stallman estava precisando de um compilador C, e tentou convencer Tanembaum de tornar livre o Amsterdam Compiler Kit (ACK). A resposta de Tanenbaum foi: "Porque você não desiste dessa idéia triste de criar um sistema livre? Eu gostaria de alguns utilitários para distribuir junto com o compilador para incrementar as vendas. Contribua com alguns utilitários e lhe darei uma parte dos lucros." O que para Tanenbaum parecia generosidade, foi um insulto para Stallman, é claro. Pode se dizer que, indiretamente, Tanembaum foi um dos grandes motivadores da criação do GCC e do Linux, os maiores projetos de software livre atuais.

- Quando comprou seu primeiro computador da arquitetura x86, em Janeiro de 1991, Linus Torvalds passou 70% do tempo jogando Prince of Persia enquanto aguardava os disquetes do minix que havia encomendado pelo correio.

- A Microsoft foi o principal fator que ajudou o Linux a se tornar mais popular que o unix 386BSD. A razão disso? Linux era capaz de ser dual-boot, enquanto o BSD não, e muitas pessoas queriam ter os dois sistemas operacionais usando a mesma máquina. Além disso, o 386BSD exigia co-processador aritmético (80387), o que tornava o equipamento mais caro e inacessível, enquanto o Linux emulava o 80387 por software. Pequenas decisões que fazem toda a diferença. Depois, é claro, o principal fator da escolha de um ao invés de outro foi a dúvida legal existente devido ao processo USL v. BSDi.

- A primeira aplicação comercial desenvolvida para rodar em Linux foi o Flagship da Multisoft.

Cansei de escrever. Para saber mais, você vai ter que ler o livro. Vale a pena. :-)

Ficou muito mais simples depois que (através de um post do twitter de um amigo, olha o exemplo de uso!) descobri um plugin para o pidgin para postar e receber atualizações no twitter:

http://code.google.com/p/microblog-purple/

Caso não use pidgin, existe também o twitterfox, que é um plugin para o Firefox com a mesma função.

Se quiser me acompanhar no twitter, é só clicar em "follow" no http://twitter.com/jczucco.

terça-feira, fevereiro 24, 2009

(IN)SECURE Magazine Issue 20 released

Issue 20 has just been released. Download it from:

http://www.insecuremag.com

The covered topics include:

- Improving network discovery mechanisms

- Building a bootable BackTrack 4 thumb drive with persistent changes and Nessus

- Review: SanDisk Cruzer Enterprise

- Forgotten document of American history offers a model for President Obama's vision of government information technology

- Security standpoint by Sandro Gauci: The year that Internet security failed

- What you need to know about tokenization

- Q&A: Vincenzo Iozzo on Mac OS X security

- Book review - Hacking VoIP: Protocols, Attacks and Countermeasures

- A framework for quantitative privacy measurement

- Why fail? Secure your virtual assets

- Q&A: Scott Henderson on the Chinese underground

- iPhone security software review: Data Guardian

- Phased deployment of Network Access Control

- Playing with authenticode and MD5 collisions

- Web 2.0 case studies: challenges, approaches and vulnerabilities

- Q&A: Jason King, CEO of Lavasoft

- Book review - Making Things Happen: Mastering Project Management

- ISP level malware filtering

- The impact of the consumerization of IT on IT security management

terça-feira, janeiro 27, 2009

Instalando o Kde 4.2 no Fedora 10

# cd /etc/yum.repos.d/

# wget http://apt.kde-redhat.org/apt/kde-redhat/fedora/kde.repo

* edite o arquivo e habilite o repositório kde-testing e kde-testing-all, colocando a linha “enabled=1″ nas suas respectivas sessões

# rpm –import http://kde-redhat.sourceforge.net/gpg-pubkey-ff6382fa-3e1ab2ca

# yum groupupdate kde-desktop

# yum update

Reinicie a sessão após o update, caso esteja utilizando o kde.

domingo, janeiro 25, 2009

Segurança da Informação em Filmes

Site com uma ótima e bem compilada relação de filmes cuja estória, ou alguma cena específica está relacionada direta ou indiretamente com SI:

http://cid-a5471764a99bcec0.profile.live.com/Lists/cns!A5471764A99BCEC0!149

quarta-feira, janeiro 21, 2009

Videos do YSTS 2.0

Slides das Apresentações

Vídeos:

- Introdução - Luis Eduardo - We're back

- Anderson Ramos - Economia x Segurança da Informação

- Adriano Cansian - Uma breve folksonomia dos Hackers

- Nelson Murilo - Iphone Phorensics

- Wendel Guglielmetti Henrique - Most people knows about pen-test strategy, but miss tactical

- Bruno Oliveira - Sharing my Mic with a (pop)Star and a Little Bit More of Cold Boot Attacks

- Francisco Milagres - Auditores x Auditados

- Nicholas Percoco - Point of Sale Hacking

- H1kari - Putting all together

- Emmanuel Goldstein

Se você não assistiu os vídeos da primeira edição do evento, poderá vê-los aqui

domingo, janeiro 18, 2009

PythonBrasil [5] 2009 em Caxias do Sul

PythonBrasil [5]: Caxias do Sul, 2009

Na última reunião da Associação Python Brasil foi definido que Caxias do Sul, na acolhedora Serra Gaúcha, será o local do próximo encontro brasileiro da comunidade Python, de 10 a 12 de Setembro de 2009.

Na ocasião também foi decidido que a partir de 2009 o maior evento de Python da comunidade brasileira, já em sua quinta edição, passa a se chamar oficialmente PythonBrasil. A mudança visa melhor identificar o nome linguagem Python no Brasil, de forma semelhante ao que ocorre na Europa onde o evento recebe o nome de EuroPython.

A PythonBrasil [5] será realizada nas dependências da Universidade de Caxias do Sul (UCS) e terá como Big Kahuna Dorneles Treméa.

Cinco cidades estavam na disputa para sediar o evento:

* Brasília, DF

* Caxias do Sul, RS

* Curitiba, PR

* Fortaleza, CE

* Patos, PB

Dorneles acredita que a experiência acumulada auxiliando na organização das últimas duas edições do encontro foi um fator importante, mas destaca que o mérito pela escolha de Caxias do Sul é da equipe Python da UCS, que se dedicou durante um mês inteiro para escrever uma proposta detalhada sobre o que a universidade e a região têm a oferecer à comunidade Python brasileira.

"Estamos muito felizes com a escolha de Caxias pelos vínculos históricos daquela cidade com a comunidade Python no Brasil. Foi lá que nasceu a X3ng, empresa pioneira em Plone no Brasil, cujos fundadores seguiram caminhos diferentes mas continuam sendo gurus reconhecidos internacionalmente, além de autores de muito código livre que usamos todo dia. E a UCS foi a primeira universidade brasileira a usar Zope e Plone", afirma Luciano Ramalho, atual presidente da Associação Python Brasil.

Fonte: http://associacao.pythonbrasil.org/associacao/imprensa/caxias-do-sul-2009

sexta-feira, janeiro 09, 2009

Linux Kernel Security Wiki

Para acessá-lo, visite http://security.wiki.kernel.org

sábado, dezembro 20, 2008

Vídeos da Pycon Brasil 2008

Abaixo a apresentação que fiz junto com meu colega de trabalho Leandro. Django em Sites de Alto Tráfego - O Case UCSVirtual:

Link para os vídeos:

http://video.google.com/videosearch?q=pyconbrasil+2008&emb=0&start=0

Os slides das apresentações podem ser vistos aqui:

http://www.slideshare.net/tag/pyconbrasil2008

quinta-feira, dezembro 18, 2008

domingo, dezembro 07, 2008

Canal Bsdconferences no Youtube

http://www.youtube.com/bsdconferences

sexta-feira, novembro 21, 2008

quarta-feira, novembro 19, 2008

The Zen of Python

The Zen of Python

Beautiful is better than ugly.

Explicit is better than implicit.

Simple is better than complex.

Complex is better than complicated.

Flat is better than nested.

Sparse is better than dense.

Readability counts.

Special cases aren’t special enough to break the rules.

Although practicality beats purity.

Errors should never pass silently.

Unless explicitly silenced.

In the face of ambiguity, refuse the temptation to guess.

There should be one– and preferably only one –obvious way to do it.

Although that way may not be obvious at first unless you’re Dutch.

Now is better than never.

Although never is often better than *right* now.

If the implementation is hard to explain, it’s a bad idea.

If the implementation is easy to explain, it may be a good idea.

Namespaces are one honking great idea — let’s do more of those!

– Tim Peters, um dos “gurus” do Python

Em português:

Bonito é melhor que feio.

Explícito é melhor que implícito.

Simples é melhor que complexo.

Complexo é melhor que complicado.

Plano é melhor que aninhado.

Esparso é melhor que denso.

Legibilidade conta.

Casos especiais não são especiais o suficente para quebrar as regras.

Embora a praticidade vença a pureza.

Erros nunca devem passar silenciosamente.

A menos que sejam explicitamente silenciados.

Diante da ambigüidade, recuse a tentação de adivinhar.

Deve haver um — e preferencialmente só um — meio óbvio para fazer aquilo.

Embora esse modo possa não ser óbvio à primeira vista a menos que você seja holandês.

Agora é melhor que nunca.

Embora nunca é também melhor que *exatamente* agora.

Se a implementação é difícil de explicar, é uma má idéia.

Se a implementação é fácil de explicar, pode ser uma boa idéia.

Namespaces são uma grande idéia — vamos fazer mais desses!

Fonte da tradução: O início do fim

domingo, novembro 16, 2008

Steve Jobs ^2

Este outro vídeo com o Steve Jobs, com o discurso de formatura em Stanford, é uma lição de vida. Quem ainda não o assistiu, recomendo:

Meu primeiro computador

Não tenho dúvida nenhuma que foram as experiências que tive com meu MSX que acenderam a minha curiosidade como tudo funcionava. Com um processador simples, o Zilog Z80 e apenas 24K de memória livre após o boot (na verdade ele vinha com 64K, porém a ROM com o a linguagem Basic ocupava todo esse espaço), eu lia tudo que encontrava a respeito do computador, e como não existia a internet comercial ainda, a documentação era conseguida através de contatos com outras pessoas que também possuíam o MSX, livros e revistas.

No MSX eu pude programar em Assembler (usei muito os PEEK's e POKE's), Basic, Pascal, DBase e até Cobol. Além disso havia muitos jogos e aplicativos para o MSX. Até hoje existem diversos grupos que se reúnem para relembrar o MSX e trocar informações sobre a plataforma, eu particularmente não participei de nenhum. Mas relembro com saudades aquele tempo, quando um admirável mundo novo de possibilidades se abria aos meus olhos e ateava a minha curiosidade.

segunda-feira, novembro 10, 2008

Entendendo o SELinux - Security Enhanced Linux

sábado, novembro 01, 2008

Entrevistas com Theo de Raadt

Abaixo há dois vídeos de entrevistas com Theo de Raadt, líder do projeto OpenBSD. No primeiro vídeo, é possível ver o "datacenter" onde ficam os servidores do openbsd.org, que antes eu só conhecia por essa foto, foi legal escutar o barulho das máquinas e conhecer a infra-estrutura por outros ângulos. No segundo vídeo Theo fala sobre diversas questões, como porque ele disponibiliza o sistema livremente na internet, sobre crackers e hackers, e fala até sobre a Microsoft. São vídeos curtos, aproveite e dê uma olhada.

Aproveitando, a versão 4.4 do OpenBSD foi lançada no dia 1 de Novembro. Você pode encomendar cds, camisetas e posters para ajudar o projeto, ou então fazer download diretamente do site do OpenBSD.

Security is Broken

segunda-feira, outubro 20, 2008

Horário de Verão e Podcasts

Tem preguiça ? Arrume uma desculpa para caminhar. A minha é escutar podcasts, escuto vários. Recomendo para começar o excelente TickTack podcast.

Se quiser estudar inglês enquanto caminha, nada melhor que o English as a Second Language Podcast.

Para acompanhar as notícias da área da segurança da informação, escute o também excelente I shot the sheriff.

Existem muitos outros ótimos podcasts, porém estão na língua inglesa. Se isso não for problema para você, recomendo o Network Security Podcast e o FLOSS Weekly. Existe também o Security Now, porém as vezes o Steve Gibson gagueja muito e me tira a paciência, mas os assuntos abordados são muito bons.

Nada como se atualizar mantendo a saúde. :-)

Se tiver alguma recomendação de podcast, por favor, envie nos comentários.

sábado, outubro 18, 2008

SELinux em Porto Alegre

Irei palestrar sobre SELinux na Tchelinux 2008, que se realizará no dia 8 de Novembro nas dependências da Faculdade de Informática da PUC-RS em Porto Alegre - RS - Brasil. Segue anúncio oficial:

"É com imenso orgulho que anunciamos a 3ª edição do Seminário de Software Livre Tchelinux que acontecerá no dia 8 de Novembro nas dependências da Faculdade de Informática da PUC-RS em Porto Alegre. O temário desta desta edição é composto por 30 apresentações sobre temas relacionados ao Software Livre, e dentre os palestrantes confirmados teremos a presença dos Kernel Hackers da RedHat Arnaldo Carvalho Melo, Eduardo Habkost, Fábio Olivé Leite, Luis Claudio Gonçalves e Douglas Landgraf, do membro do Mozilla Brasil Clauber Halic e do desenvolvedor de Software Livre e escritor Aurélio Marinho Jargas. Não será cobrada inscrição em dinheiro, entretanto cada participante deverá doar 2 (dois) quilogramas de alimentos não perecíveis que serão encaminhados à instituições de caridade. Para maiores informações sobre o evento, recomendamos visita ao site abaixo:

http://www.tchelinux.org/2008

As pré-inscrições para as 500 vagas disponíveis já se encontram abertas, garanta já a sua!!"

terça-feira, outubro 14, 2008

terça-feira, setembro 30, 2008

ISSA Day em Porto Alegre - 01 de outubro de 2008

O ISSA Day de Porto Alegre vai ocorrer no dia 01 de outubro de 2008.

Programação

* 19:00 Recepção dos Convidados

* 19:10 Palestra de Abertura: Eduardo V. C. Neves, Diretor Regional da ISSA

* 19:30 Empreendedorismo: Ampliando Oportunidades: Prof. Newton Braga Rosa

* 20:10 Coffee Break

* 20:30 A Evolução da Gestão de Risco: Cassio Henrique F. Ramos

* 21:10 Sistema de Gestão para Segurança da Informação: Vicente Rubino

* 21:50 Encerramento: Leonardo Goldim

Local: Hotel Holliday Inn Porto Alegre, Avenida Carlos Gomes, 565

O evento é gratuito e as inscrições devem ser feitas até 30 de setembro. Envie seu nome, empresa e telefone para o e-mail regionalsul@issabrasil.org

Fonte:camargoneves.com

segunda-feira, setembro 22, 2008

Tchelinux 2008 - 27 de Setembro na FTEC em Caxias do Sul

Evento promovido pelo Tchelinux em parceria com o Curso Superior em Redes de Computadores da Faculdade de Tecnologia de Caxias do Sul, com a finalidade de divulgar o Software Livre através de palestras e demonstrações práticas veiculadas de forma gratuita para estudantes e demais interessados.

O temário desta edição é composto por 22 palestras sobre temas relacionados com Software Livre, e como já é de costume nos eventos do Tchelinux haverá apresentações para usuários de diferentes níveis de conhecimento e áreas de interesse.

As pré-inscrições para as 400 vagas disponíveis estão abertas. Não será cobrada inscrição em dinheiro, contudo cada participante deverá doar dois quilos de alimentos não perecíveis que serão encaminhadas a instituições de Caridade de Caxias do Sul.

Mais informações: http://www.tchelinux.org/caxias

sexta-feira, agosto 29, 2008

PyConBrasil 2008: Rio de Janeiro, RJ

Eu e meu colega de trabalho Leandro Zanuz iremos palestrar na PyConBrasil 2008, que acontecerá nos dias 18, 19 e 20 de setembro na Universidade Veiga de Almeida no Rio de Janeiro - RJ. Nossa palestra será "Django em Sites de Alto Tráfego - O Case UCSvirtual, no sábado dia 20/09, as 15:45hs.

Pela Programção, o evento será muito bom, além de ter várias presenças ilustres como: Alexander Limi co-fundador do Plone, atualmente trabalhando no Google; e Bruce Eckel autor dos clássicos “Thinking in Java” e “Thinking in C++” que apresentará “Why I Love Python”

Faça já a sua inscrição e participe do evento!

Você pode também assistir a edição anterior da PyconBrasil aqui.

sexta-feira, agosto 22, 2008

openSUSE irá adotar SELinux na versão 11.1

Link para o anúncio:

http://article.gmane.org/gmane.linux.suse.opensuse.devel/16096

segunda-feira, agosto 11, 2008

Linux Foundation Japan Symposium Videos

SELinux Project Overview ---- James Morris (Red Hat)

Introduction to Labeled Networking on Linux ---- Paul Moore (HP)

The Completely Fair Scheduler ---- Thomas Gleixner (linutronix)

Status and Direction of Kernel Development ---- Andrew Morton (Google)

Realities of Mainlining - Case of the TOMOYO Linux Project

Panel Discussion:カーネル開発プロセスの現状と変化---Andrew Morton、Thomas Gleixner、柴田次一(NEC)

terça-feira, julho 29, 2008

Red Hat Performance Tuning Guide

- RHEL Performance Tuning Guide (PDF, 2.4 MB): uma introdução a ferramentas e técnicas que administradores de sistemas experientes podem utilizar para conseguir a melhor performance do Red Hat Enterprise Linux.

- PerformanceAnalysisScript.sh : script referenciado no RHEL Performance Tuning Guide.

Você é convidado de compartilhar suas sugestões de melhoramentos a casos de sucesso enviando e-mail para mbehm@redhat.com

Com sua permissão, suas sugestões serão adicionadas em futuras revisões do manual.

Fonte: http://people.redhat.com/mbehm

domingo, julho 20, 2008

Nagios Plugin: check_oracle_tablespaces

Uma chamada exemplo do script seria:

/usr/local/nagios/libexec/check_oracle_tablespaces database usuario1 senha1 95 90

Para pegar o script, basta fazer download em:

http://jczucco.googlepages.com/check_oracle_tablespaces

Atualizado em 16/04/2012: O colaborador Leandro Lana alterou o script para que suporte tablespace em modo autoextend:

https://sites.google.com/site/zuccoscripts/check_oracle_tablespaces?attredirects=0&d=1

Muito obrigado, Leandro.

Adicionando Suporte a XFS no Red Hat Enterprise 5.1

Instalar as ferramentas a nível de usuário é a parte mais simples, basta pegar em qualquer buscador de rpm (http://rpm.pbone.net, por exemplo), e procurar por "xfsprogs". Basta tomar cuidado nas versões do RHEL e se você está utilizando 32 ou 64 bits. No meu exemplo estarei utilizando o RHEL 5.1 64 bits.

Para instalar o módulo do kernel, já é um pouco mais complicado. Caso você tiver a opção de compilar o kernel vanilla, é mais simples, mas muitas vezes o kernel que vem junto com o Red hat deve ser utilizado, devido a dependências de alguns módulos do kernel (se você estiver conectando o servidor a um storage, e o fornecedor do storage só suporta a versão X do kernel, por exemplo). A versão do kernel do RHEL 5.1 é o 2.6.18-53.el5, então basta seguir os seguintes passos:

# uname –r

# mkdir /usr/src/sources

# cd /usr/src/sources

Pegue o RPM fonte de ftp://ftp.redhat.com/pub/redhat/linux/enterprise/[VERSION DIRECTORY]/en/os/SRPMS/kernel-2.6.X.X-EL.src.rpm

# rpm -ivh kernel-2.6.X.X-EL.src.rpm

# cd /usr/src/redhat

# rpmbuild -bp SPECS/kernel-2.6.spec

# cp -r /usr/src/redhat/BUILD/kernel-2.6.18/linux-2.6.18/fs/xfs/. /lib/modules/$(uname -r)/build/fs/xfs/

# cd /lib/modules/$(uname -r)/build

# make menuconfig

ADICIONE O SUPORTE A XFS AQUI

# cd /lib/modules/$(uname -r)/build

# make SUBDIRS=fs/xfs/ modules

# cd /lib/modules/$(uname -r)

# mkdir kernel/fs/xfs

# cp build/fs/xfs/xfs.ko kernel/fs/xfs/

# chmod 744 kernel/fs/xs/xfs.ko

# depmod

# modprobe xfs

Pronto, agora poderá utilizar o sistema de arquivos XFS. Mas não sem usar um bom no-break !!

terça-feira, julho 08, 2008

Facilidades no Fedora 9

Sem contar que durante a instalação você pode optar em criptografar uma partição, muito útil para uso em notebooks.

Será que o uso de tantas facilidades não vão acabar me emburrecendo no uso de Linux ? :-)

As vezes tenho saudades do Gentoo, onde homens eram homens e compilavam sua própria distribuição :-)

Falando nele, essa semana lançaram a release 2008.0, depois de muito tempo:

Gentoo Linux 2008.0 released

domingo, junho 29, 2008

Ajude a sustentar a Wikipédia e outros projetos, sem colocar a mão no bolso, e concorra a um Eee PC!

…e também a pen drives, card drives, camisetas geeks, livros e mais! O BR-Linux e o Efetividade lançaram uma campanha para ajudar a Wikimedia Foundation e outros mantenedores de projetos que usamos no dia-a-dia on-line. Se você puder doar diretamente, ou contribuir de outra forma, são sempre melhores opções. Mas se não puder, veja as regras da promoção e participe - quanto mais divulgação, maior será a doação do BR-Linux e do Efetividade, e você ainda concorre a diversos brindes!

Contato: jczucco at gmail dot com

domingo, junho 22, 2008

kerneloops.org: Você também pode ajudar a melhorar o kernel do linux

- Quais são as assinaturas de crash mais correm (e que obviamente precisam ser corrigidas mais urgentemente);

- Quando foi a primeira vez que um determinado tipo de crash ocorreu?

- Quais são as funções da API do kernel que apresentam mais erros?

Os kerneloops podem ser submetidos no site, ou automaticamente pela ferramenta disponível no site, como mostra essa captura de tela no Fedora 9:

domingo, junho 15, 2008

Todos os videos do You Sh0t the Sheriff 1.0

Divirtam-se.

Abertura do Luiz Eduardo

Video Palestra

Nick Farr - Building the Global Hacker Community

Video Palestra

Augusto P. de Barros - Detecção de ameaças internas: Alternativas, tendências e novidades

Video Palestra

Luis Miras - Reverse engineering analysis of various vulnerabilities

Video Palestra

Eduardo Neves - Sobrevivendo no Mercado: As Carreiras em Segurança da Informação

Video Palestra

Rodrigo R. Branco - KIDS - Kernel Intrusion Detection System

Video Palestra

Mike Reavey - MSRC’s historical perspective on security ecosystem

Video

Adriano Cansian - Forjando o código: Desafios e progressos da formação profissional em segurança

Video Palestra

Felix "FX" Lindner - iPhone vs. Windows Mobile vs. BlackBerry vs. Symbian

Video

Eldon Sprickerhoff - Attacks of Nortel VoIP Implementations

Video Palestra

Emmanuel Goldstein

Video

--

Posted By Willian Caprino to i shot the sheriff at 6/14/2008 02:29:00 P

sábado, junho 14, 2008

Core SELinux version R080611 released

* New support for permissive domains in libsepol and checkpolicy.

* New support for user and role remapping in libsepol (required for use in optionals).

* Fixed endianness bug in handling network node addresses in libsepol.

* Fixed semanage port to use --proto.

* Updated audit2allow to report dontaudit cases.

* Revised the policy load logic in libselinux to try loading the maximum supported version of the kernel or libsepol.

* Fixed matchpathcon -V support and changed it to report success/failure via exit status.

* Fixed memory leaks in matchpathcon in libselinux.

Fonte: National Security Agency

![PythonBrasil[5]](http://www.pythonbrasil.org.br/2009/saiba-mais/apoio-divulgue/pythonbrasil-halfbanner.gif)